GCIH 試験問題 116

次の種類の攻撃のうち、ハッカー攻撃に分類されるのはどれですか?

それぞれの正解は完全な解決策を表します。該当するものをすべて選択してください。

それぞれの正解は完全な解決策を表します。該当するものをすべて選択してください。

GCIH 試験問題 117

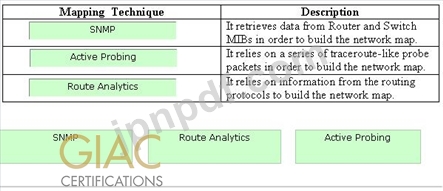

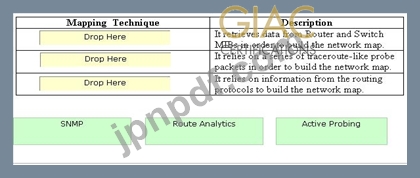

マッピング手法をそれぞれの説明にドラッグ アンド ドロップします。

GCIH 試験問題 118

アダムは、アンブレラ社のセキュリティ管理者として働いています。彼には、考えられるすべてのエントリ ポイントから会社のネットワークへのアクセスを保護するプロジェクトが割り当てられています。彼はネットワークをいくつかのサブネットに分割し、ネットワーク全体にファイアウォールをインストールしました。彼はすべてのファイアウォールに非常に厳しいルールを課し、使用する必要があるポートを除き、すべての出入りをブロックしました。彼の会社はインターネットからアクセスする必要がある Web サイトをホストしているため、ポート 80 を開く必要があります。アダムさんは、Hping2 のような、秘密のチャネルを通じてネットワークに侵入する可能性のあるプログラムについて今でも心配しています。

Hping2 を使用して社内ネットワークをスキャンする攻撃者から会社のネットワークを保護する最も効果的な方法は次のうちどれですか?

Hping2 を使用して社内ネットワークをスキャンする攻撃者から会社のネットワークを保護する最も効果的な方法は次のうちどれですか?

GCIH 試験問題 119

サービス拒否 (DoS) 攻撃に関する次の記述のうち、正しいものはどれですか?

それぞれの正解は完全な解決策を表します。3つ選んでください。

それぞれの正解は完全な解決策を表します。3つ選んでください。

GCIH 試験問題 120

シェルインジェクション攻撃への対策として使用できる機能は次のうちどれですか?

それぞれの正解は完全な解決策を表します。該当するものをすべて選択してください。

それぞれの正解は完全な解決策を表します。該当するものをすべて選択してください。