GCIH 試験問題 271

John は NetPerfect Inc でプロの倫理的ハッカーとして働いています。同社は Linux ベースのネットワークを持っています。すべてのクライアント

コンピュータは Red Hat 7.0 Linux 上で実行されています。会社の営業マネージャーはジョンに、自分のシステムがおかしいと不満を言いました。

tar.gz という名前の未知のパッケージが含まれており、そのドキュメントが悪用されています。この問題を解決するために、ジョンは

ポート スキャナーで開いているポートを調べ、27374 の HTTP サーバー サービス ポートが開いていることを確認します。彼

ネットワーク上の他のコンピュータも同じ問題に直面しているのではないかと考えられます。ジョンは悪意のあるものであることを発見しました

アプリケーションは synscan ツールを使用して IP アドレスをランダムに生成しています。

次のワームのうち、コンピュータを攻撃したのはどれですか?

コンピュータは Red Hat 7.0 Linux 上で実行されています。会社の営業マネージャーはジョンに、自分のシステムがおかしいと不満を言いました。

tar.gz という名前の未知のパッケージが含まれており、そのドキュメントが悪用されています。この問題を解決するために、ジョンは

ポート スキャナーで開いているポートを調べ、27374 の HTTP サーバー サービス ポートが開いていることを確認します。彼

ネットワーク上の他のコンピュータも同じ問題に直面しているのではないかと考えられます。ジョンは悪意のあるものであることを発見しました

アプリケーションは synscan ツールを使用して IP アドレスをランダムに生成しています。

次のワームのうち、コンピュータを攻撃したのはどれですか?

GCIH 試験問題 272

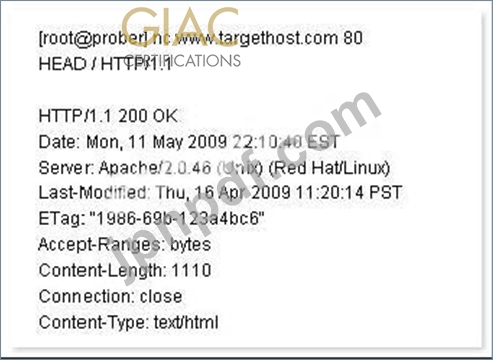

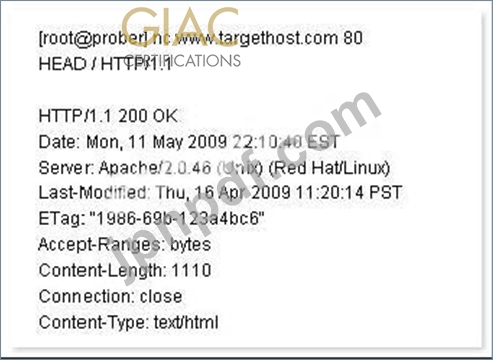

ジョンはネットワーク セキュリティの専門家として働いています。彼は、のセキュリティをテストするプロジェクトを割り当てられました。

www.we-are-secure.com。彼は、netcat を使用して Web サービスを実行しているターゲット ホストへの接続を確立し、ホスト上のサービスに関する情報を取得するために不正な HTML リクエストを送信します。

ジョンが使用している攻撃は次のうちどれですか?

www.we-are-secure.com。彼は、netcat を使用して Web サービスを実行しているターゲット ホストへの接続を確立し、ホスト上のサービスに関する情報を取得するために不正な HTML リクエストを送信します。

ジョンが使用している攻撃は次のうちどれですか?