CISA 試験問題 291

ある組織では、新しいアプリケーションの機能をテストするために実稼働データを使用することを検討しています。

次のデータ保護技術のうち、データの厳格な機密性の必要性を減らしながら、テスト環境で個人データが誤って回復されることを最も確実に保証できるのはどれですか?

次のデータ保護技術のうち、データの厳格な機密性の必要性を減らしながら、テスト環境で個人データが誤って回復されることを最も確実に保証できるのはどれですか?

CISA 試験問題 292

新しい生産システムの導入に伴うリスクに最もよく対処するプロセスは次のどれですか?

CISA 試験問題 293

情報システム監査人が、経営陣の改善措置計画の妥当性を評価しています。次のうち、最も重要な考慮事項はどれですか?

CISA 試験問題 294

フォローアップ監査中に、情報システム監査人は、最初の監査以降に主要な管理職の一部が交代し、現在の経営陣が以前に承認された推奨事項の一部を実施しないことを決定したことを知りました。監査人が取るべき最善の行動は何でしょうか。

CISA 試験問題 295

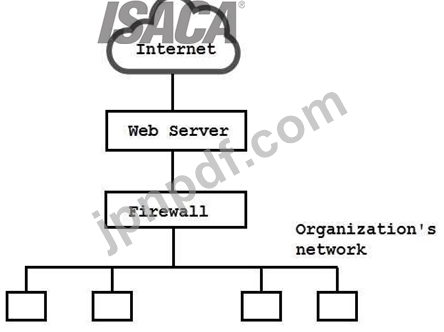

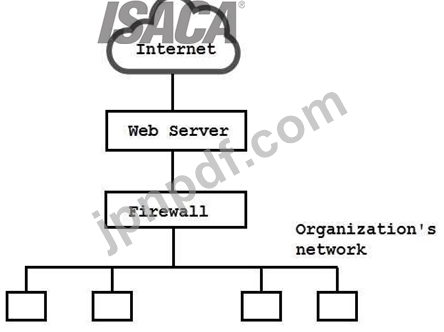

インターネットからの電子メールトラフィックは、ファイアウォール1を経由してメールゲートウェイにルーティングされます。メールは、メール

ゲートウェイからファイアウォール2を経由して内部ネットワークのメール受信者に送信されます。その他のトラフィックは許可されません。

たとえば、ファイアウォールはインターネットから内部ネットワークへの直接のトラフィックを許可しません。

侵入検知システム(IDS)は、外部から発信されていない内部ネットワークへのトラフィックを検出します。

メール ゲートウェイ。IDS によってトリガーされる最初のアクションは次のようになります。

ゲートウェイからファイアウォール2を経由して内部ネットワークのメール受信者に送信されます。その他のトラフィックは許可されません。

たとえば、ファイアウォールはインターネットから内部ネットワークへの直接のトラフィックを許可しません。

侵入検知システム(IDS)は、外部から発信されていない内部ネットワークへのトラフィックを検出します。

メール ゲートウェイ。IDS によってトリガーされる最初のアクションは次のようになります。